Лучший формат хранения закрытого ключа

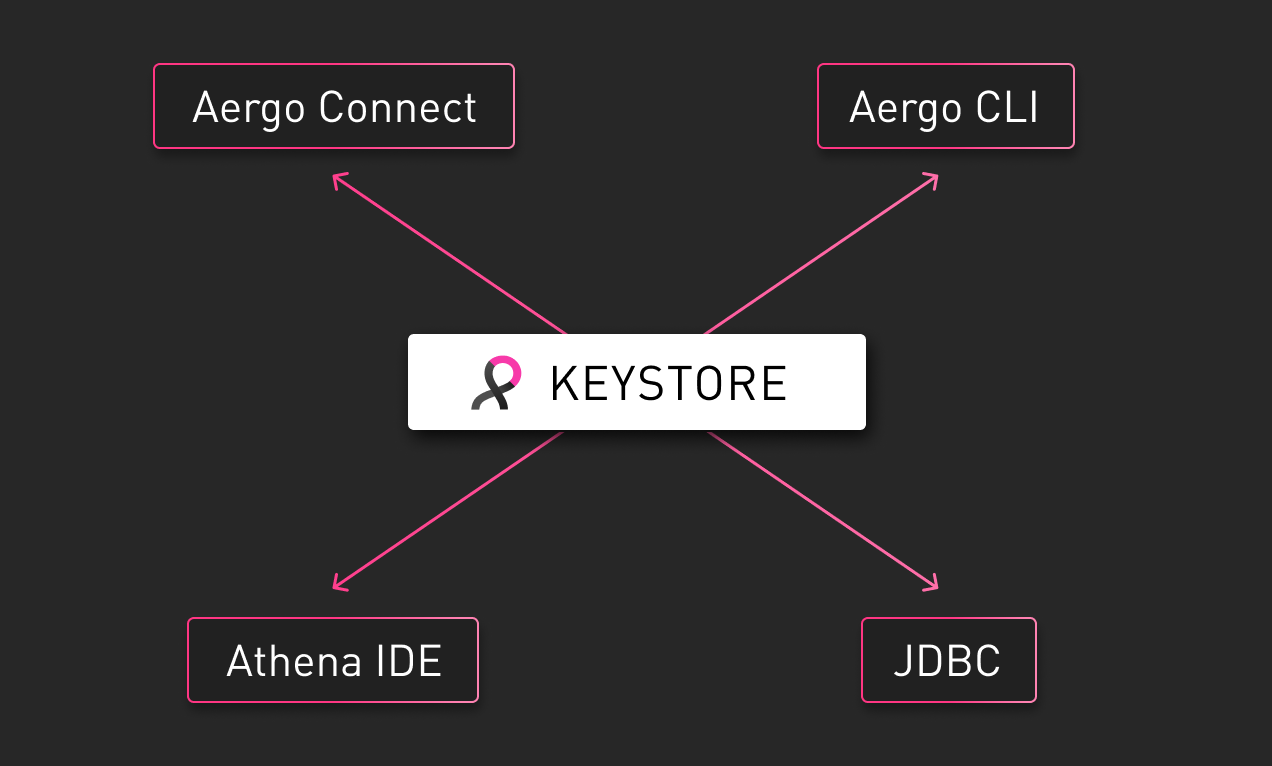

Aergo 2.2 представляет новый формат для хранения закрытых ключей. Новый формат хранилища ключей обеспечивает лучшую мобильность благодаря четко определенному стандарту и дополнительному уровню безопасности благодаря более надежному выводу ключей из парольных фраз. Новый формат содержит всю информацию, необходимую для расшифровки закрытого ключа, с учетом ключевой фразы. Это означает, что даже если стандарты изменятся или клиенты когда-нибудь перестанут поддерживаться, используя только один файл, защищенный парольной фразой, вы всегда сможете восстановить свой закрытый ключ. Это также простой способ перемещения между разными клиентами, например, Aergo Connect, aergocli, Athena IDE, JDBC. Вы можете найти подробную информацию о формате файла в документации Aergo.Aergo Connect

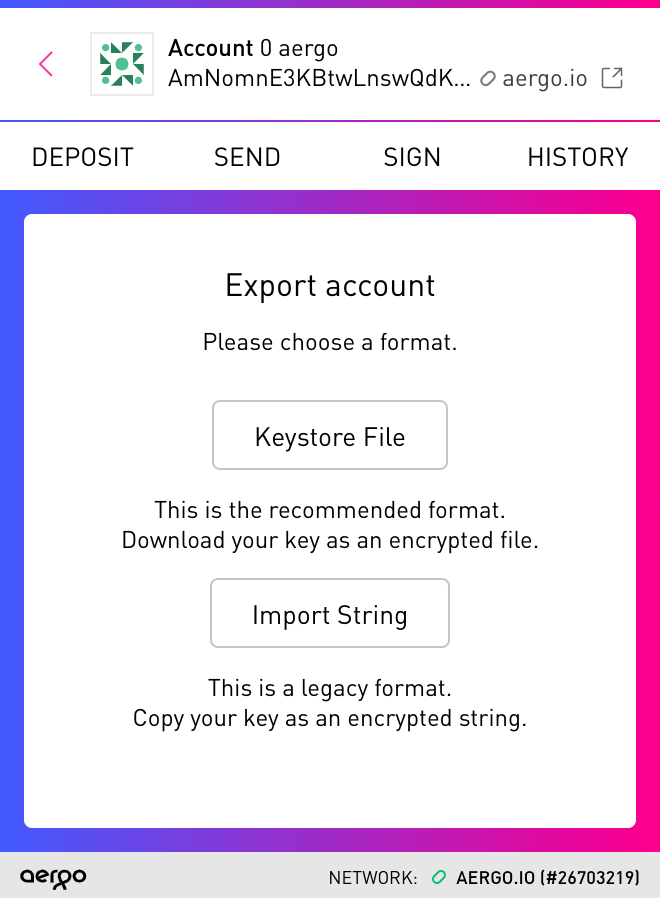

Новое в версии: 0.3.0 (Если уже установлен, он обновится автоматически. Если нет, установите его здесь.) Если вы используете Aergo Connect, вы можете найти новый формат хранилища ключей в качестве опции в представлениях «Экспорт» и «Импорт»: Мы рекомендуем использовать этот метод в качестве более безопасной альтернативы старому строчному формату (string-based format). Каждый, кто хранит какое-либо значимое количество токенов AERGO, должен загрузить и сохранить этот файл в безопасном месте.

Мы рекомендуем использовать этот метод в качестве более безопасной альтернативы старому строчному формату (string-based format). Каждый, кто хранит какое-либо значимое количество токенов AERGO, должен загрузить и сохранить этот файл в безопасном месте.

Athena IDE

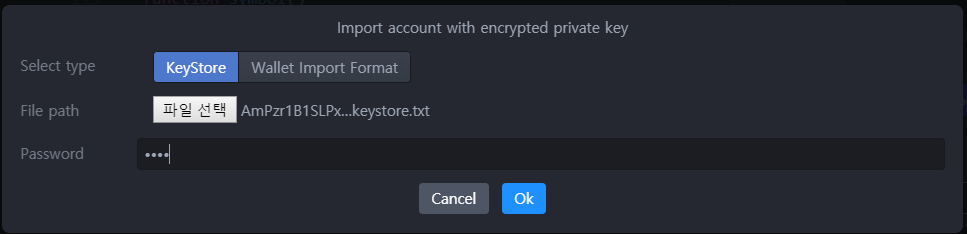

Новая версия: скоро будет доступна здесь Наше расширение IDE для Atom также поддерживает новый формат хранилища ключей при импорте учетной записи:

JDBC

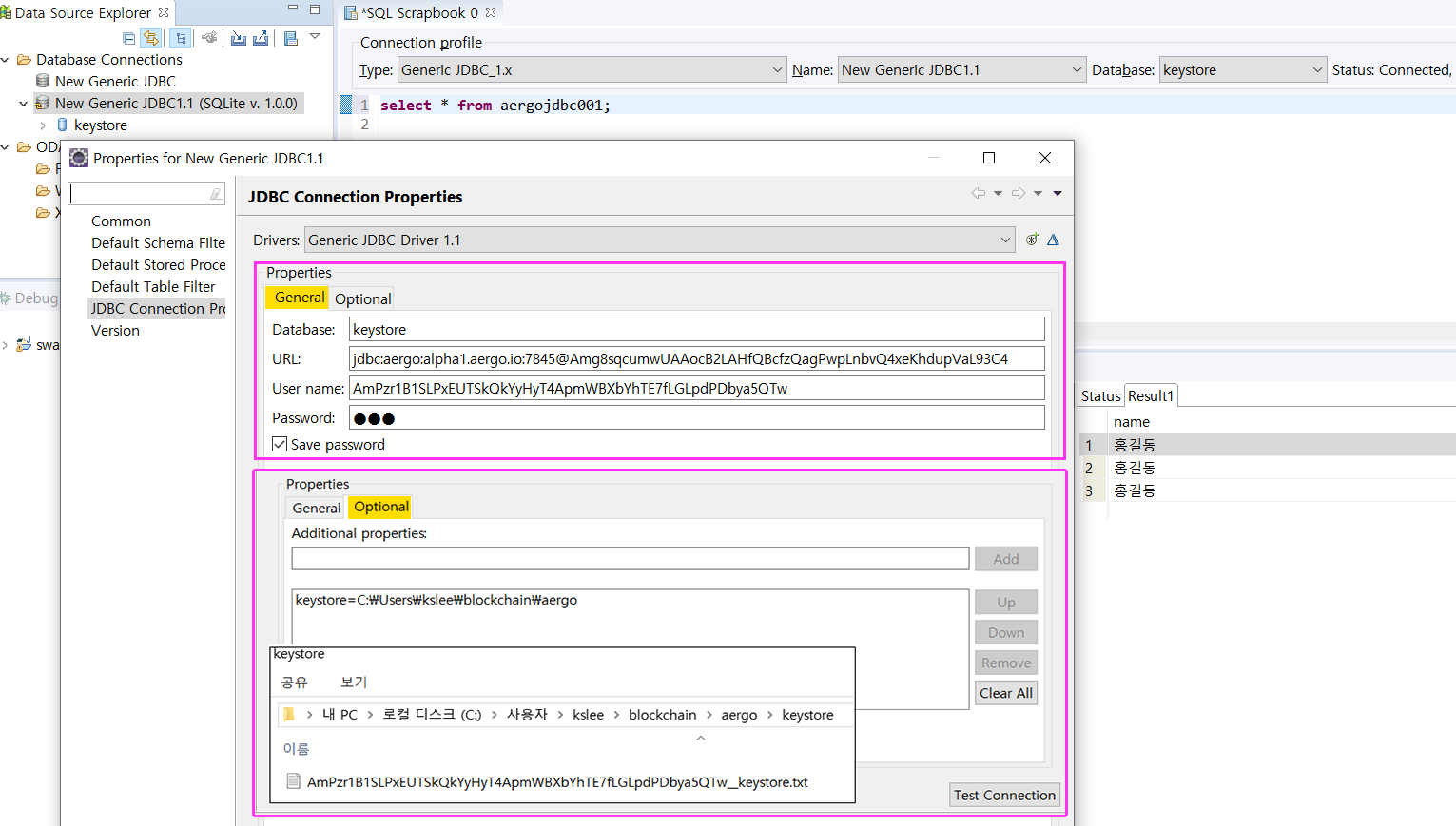

Смотрите также: Представление JDBC Новая версия: будет доступна здесь в ближайшее времяВ новой версии адаптера Aergo JDBC вы можете указать файл хранилища ключей, используя новую опцию.

В разделе «Свойства / Общие» имя пользователя — это адрес вашей учетной записи, пароль — пароль файла хранилища ключей. В разделе «Свойства / Дополнительно» добавьте пользовательский параметр keystore = / path / to / aergo / data (каталог, содержащий каталог хранилища ключей).

Aergocli

Для более детальной информации, ознакомьтесь с документацией aergocliПомимо поддержки хранения, импорта и экспорта с использованием нового формата, aergocli теперь также поддерживает использование локального хранилища ключей, то есть закрытых ключей, сохраненных на вашем диске в формате хранилища ключей, для всех транзакций учетной записи. Это новое поведение по умолчанию — если вы хотите продолжить использовать старый метод, см. Ниже.

По умолчанию aergocli хранит учетные записи в $ HOME / .aergo, но вы также можете установить каталог, в котором хранятся файлы хранилища ключей вручную, используя параметр — keystore.

Создание и использование учетных записей с локальным хранилищем ключей Создание учетной записи:$ aergocli account new

Вводим пароль:

Повторям пароль:

AmMzAUeQyRcLS8EUpKJJfyHsBQNv6YndmywrY3SJUbSUhFdxRr21

Получаем немного тестовых токенов Aergo c Faucet. Проверяем учетную запись: $ aergocli -H testnet-api.aergo.io getstate — address AmMzAUeQyRcLS8EUpKJJfyHsBQNv6YndmywrY3SJUbSUhFdxRr21{“account”:”AmMzAUeQyRcLS8EUpKJJfyHsBQNv6YndmywrY3SJUbSUhFdxRr21″, “nonce”:0, “balance”:”5 aergo”} Пересылаем текст себе:

$ aergocli -H testnet-api.aergo.io sendtx — amount 0 — from AmMzAUeQyRcLS8EUpKJJfyHsBQNv6YndmywrY3SJUbSUhFdxRr21 — to AmMzAUeQyRcLS8EUpKJJfyHsBQNv6YndmywrY3SJUbSUhFdxRr21

Вводим пароль:

{

“hash”: “BQ1rLwv7YAThFEFC2FaBUS2x6oLvDCuEh5Q6z7GLrvpR”

}

Проверяем текст на Aergoscan: https://testnet.aergoscan.io/transaction/BQ1rLwv7YAThFEFC2FaBUS2x6oLvDCuEh5Q6z7GLrvpR Экспорт/Импорт Вы можете экспортировать аккаунты, используя новый формат: $ aergocli account export — address YOUR_ADDRESS > YOUR_ADDRESS__keystore.txt Использование старого метода (учетная запись на сервере) В версиях aergocli до 2.2.0 для действий с учетной записью используется учетная запись, которая хранится на удаленном сервере (полный узел), к которому вы подключены. Это хорошо, если вы используете свой собственный полный узел, но для подавляющего большинства пользователей, которые хотят подключаться к общедоступным узлам, это бесполезно. Вот почему поведение по умолчанию было изменено для использования локальных хранилищ ключей (как описано выше).Чтобы использовать предыдущий метод выбора учетных записей с подключенного сервера, передайте флаг `- node-keystore` в aergocli. Помните, что вам необходимо разблокировать учетные записи, прежде чем использовать их на сервере.

Это можно использовать для экспорта учетных записей из вашего узла в качестве файла хранилища ключей, а затем импортировать его в локальное хранилище ключей:

$ aergocli -H YOUR_NODE_IP — node-keystore account export — address

YOUR_ADDRESS > YOUR_ADDRESS__keystore.txt

$ aergocli account import — path YOUR_ADDRESS__keystore.txt

Совет по безопасности

Метод шифрования, используемый для формата хранилища ключей, считается безопасным, если вы используете надежный пароль. Если вы хотите узнать больше о том, как это работает, ознакомьтесь со статьей в Medium. Тем не менее, обратите внимание, что независимо от того, какое шифрование используется для хранения закрытого ключа, оно является настолько же безопасным, насколько и компьютер, используемый для его генерации и дешифрования. По этой причине только аппаратные кошельки могут обеспечить реальную безопасность. Если вы храните значительное количество Aergo, мы рекомендуем хранить их как токены ERC-20, защищенные в аппаратном кошельке с поддержкой ERC-20. Мы планируем поддерживать аппаратные кошельки Ledger в ближайшем будущем, чтобы вы могли более надежно защитить собственные токены.

Добавить комментарий